構造折り畳みシステムでは、信頼性解析の観点から、十分な数の十分に接続された冗長レーン (並列-順次、現場) で構成されるシステムを理解できます。 これまでの講義では、構造折りシステムの信頼性を評価するための 2 つの方法、つまり折り直列並列構造を解析する方法と、特殊な要素を展開する方法について検討しました。 多数の要素と要素間の接続があるため、これらの方法の信頼性は非常に複雑です。 展開を自動化することで、構造折りシステムの信頼性を解析する問題を解決できます。 この自動化のためには、分析されたシステムの「信頼できる動作」を非常に形式的に記述する必要があります。 これが論理代数の編纂方法です(補遺)。 折り畳みシステムの信頼性を解析する方法。その構造は二値代数論理の数学的装置を使用して記述され、信頼性の一般的な評価は追加の信頼性理論から導出され、その名前が取られます。 論理世界メソッド.

要素 n で構成されるシステムについて、時刻 t における信頼性の論理指標の値を計算するための論理的手法の使用は、いくつかの段階で構成されます。

· システムの有用性の論理的機能を設計する

· 論理関数を再配置して置換への移行を形成する

・ローズマリー抽出保湿成分

1. システムの有用性(残念性)の論理関数の構築

2 つの国では、システム自体とそのストレージ要素の両方が効率と有効性の点でそれほど重要ではない可能性があり、ストレージ要素は独立して移転されることに注意することが重要です。 次に、システムの有用性 (非効率性) を考慮して、その有用性の論理関数 S( バツ) (前例のない)

![]() (1)

(1)

関数 S の引数は行ベクトルです バツ論理的な変更など

![]() (2)

(2)

例えば、すでに学習した信頼性ブロック図をシステムの出力記述としてとると、要素の信頼性に連続して接続される 2 つの要素 (スキン層とスキン システム) で構成されるシステムの場合、全体) (図 1.a)、 、 A 。 個々の要素が vidmov につながらない二重システムの効率の機能 (図 1.b) は、伝統的な非収益性です。 ローカル構造の場合 (図 1.c)。 これらの機能は正式に完了することを目的としており、システム信頼性回路の入力と出力の間に 1 つの接続 (パス) が存在することを反映しています。 これまでに含まれていたすべての要素が原始的であるように、その方法も原始的です。 この皮膚の経路は、経路に含まれる要素に対応する交互の基本結合によって示され、S(X) は、入口から出口までの可能な経路に類似するすべての基本結合の論理和です。 小規模なシステムでは、このような論理式を記述することはそれほど難しくありませんが、多数のコンポーネントで構成されるフォールディング システムでは、回路の通過やパスの形成に特別なアルゴリズムが必要です。

論理的に検証された信頼性分析手法

信頼性を分析するどの方法でも、システムの有用性の説明が必要です。 このような考えはプラットフォーム上で定式化できます。

システムの機能の構造図 (信頼性展開図)。

システムの機能についての口頭での説明。

グラフスキーム;

代数論理関数。

信頼性分析の論理的で信頼性の高い方法により、妥当な仮説の価値と置き換えを形式化することができます。 この手法の本質は攻撃にあります。

· スキン要素のサイズは 0 と 1 でコード化されます。

論理代数関数には次のような要素があります。

バツ 私- コード 1 に対応する要素の参照形式。

要素の 2 番目の状態。コード 0 に対応します。

これは、要素の有用性 (スタン) を通じたシステムの精神的有用性という論理代数の追加機能のために書き留められています。 システムの効率の関数は、二重引数の二重関数によって削除されます。

FAL は、基準ロボット システムの仮説と一致するメンバーを含むように変換されます。

FALには2人の代替選手がいる x iシームレスな作業のための最高レベルの信頼性を提供します ぴーそして人々の信頼 q i.論理積と論理和の記号は、代数的な乗算と加算に置き換えられます。

ウイルスの除去と自動ロボットシステムの信頼性の確保 PC(t)。

論理的かつ革新的なお尻の方法を見てみましょう。

適用5.10.システムの構造図は、要素の基本的な(順次的な)接続です(図 5.14)。

ブロック図上で × 私、私 = 1, 2,..., P- キャンプ 私システムの - 番目の要素。要素がオフィスにある場合は 0、参照できない場合は 1 とコード化されます。 この場合、システムの要素が正しいため、システムは正しいことになります。 したがって、FAL は論理的な変更の結合です。 y = x 1、x 2、....、x n、はシステムの完全に選言的な正規形です。

要素の基準状態のバランスを論理的に変更するのではなく代入し、論理積を代数の乗算に置き換えることで、以下を排除します。

適用5.11.システムの構造図は、信頼性が低く、常時オンになっているサブシステムを備えた二重化システムです (図 5.15)。

図では、 5.15 ×1і ×2- システム要素のマシン。 2 つの double 変数の真理値を表にまとめてみましょう (表 5.2)。

表中、0 は要素のキャンプ、1 は要素の参照キャンプです。 この場合、要素 (1,1) または要素の 1 つ ((0,1) または (1,0)) が有効であれば、システムは有効です。 次に、システムの動作状態は、論理代数の動作関数によって記述されます。

この関数は完全な選言正規形です。 論理的変更は、要素の一定の安定性に基づいて、要素から差し引かれます。ロボット システムの重大度:

適用5.12.システムの構成図を図に示します。 5.16

真理値表 (表 53) を作成してみましょう。

すべての要素が正しい、または 1 つの要素が正しいため、システムが正しいのはどのアプリケーションですか x i重複ベットの要素の 1 つ (×2, ×3)。 SDNF 真理値表は次のようになります。

PIDSTAVIAICHIED DVIIKOVIKH VIDPOVIDNIIRNOSTI、そして簡潔の副国家は、dizyncsyi - 代数、歯科学の倍数、非イビストシステムのシステムの分離です。

論理代数関数は最小限の形式で使用でき、次の変換によってすぐに変換できます。

代数学における粘土と接着の作業は停滞していません。 これに関連して、最小化から FAL を削除して、比較可能値の論理値を置き換えることはできません。 要素の一貫性は SDNF で表現され、代数の規則に従う必要があります。

説明されている方法のもう 1 つの特徴は、システムのすべてのワークロードを列挙する必要がある真理値表を整理する必要があることです。

5.3.2. 最短経路と最小限のカットの方法

この方法は以前にも説明しました 部門で 5.2.3.論理代数の立場から推論してみましょう。

効率の機能は、システムがスムーズに機能するための最短経路とシステムの中断を最小限に抑えるという観点から説明できます。

最も短い方法は、原始データの最小結合と呼ばれ、原始システムを作成する要素の形成です。

最小遷移とは、システムの不必要な状態を作成する要素の不必要な要素の最小結合です。

適用5.13。システムの有効性を表す機能を作成する必要があります。その構造図を図に示します。 5.17、最短パスと最小限のカットの方法を使用します。

決断。この状況では、原始システムを確立する最短経路は次のようになります。 ×1×2、×3×4、×1×5×4, ×3×5×2。次に、実用性の関数は、代数論理のアプローチ関数の形式で記述されます。

まとめると、FAL システムのブロック図は図になります。 5.17 は図のブロック図で表すことができます。 5.18

非生産的なシステムを生み出す最小限の中断は次のとおりです。 ×1×3、×2×4、×1×5×4, ×3×5×2。次に、非精度の関数は、代数論理のアプローチ関数の形式で記述されます。

システムの構成図をまとめると図のようになります。 5.19。

図の構造図の記憶トレース。 5.18と図。 5.19 には信頼性の向上に関する図が含まれておらず、有用な状況と非生産的な状況の FAL の表現には、目に見えないロボットの信頼性とプラットフォームの信頼性を高めるための表現が含まれていません。

FAL の主な利点は、形式的に、非折りたたみ真理値表、SDNF および SKNF (完全結合正規形) を拒否できることです。これにより、思考を持たないロボットの現実 (種 i の現実) システムを拒否できるようになります。 FAL の置換 論理置換値の置換 論理積と論理和の演算を乗算と加算の代数演算に置き換えるロボットの可能性。

SDNF を削除するには、選言メンバ FAL に de を乗算する必要があります。 x i- 毎日の議論、そして腕を広げてください。 答えはSDNFになります。 このメソッドを例で見てみましょう。

適用5.14。ロボットレスシステムの実現可能性を検討する必要があります。そのブロック図を図に示します。 5.17。 ロボット要素の信頼性が向上します p1, p2, 3ページ目, 4ページ目, r5.

決断。最短パス方式で高速化します。 ショートカット法を使用して計算された論理代数関数は次のようになります。

私たちはSDNFシステムを拒否します。 このために、選言項に次の値を掛けます。

湾曲しないアーチと論理代数の規則の勝利を収めた再作成は、SDNF によって拒否されます。

代替品を SDNF に提出する ×1, ×2、×3、 ×4, ×5知性を持たないロボットの力 p1, p2, 3ページ目, 4ページ目, 5ページ目と活発な関係 qi = 1–ぴー,ロボットレスシステムの信頼性を確保するための措置を講じています。

尖ったお尻から、最短ルートの手法によって有利な仮説が立てられたことが明らかです。 最小限のカットの方法を使用すると、同じ結果を迅速に達成できます。

5.3.3. カットのアルゴリズム

切断アルゴリズムによりファイルを抽出することができ、目に見えないロボットの信頼性(ロボットの信頼性)要素の論理的な変化の代わりに、ロボットシステムの信頼性を知ることができます。 SDNF マークを遵守する必要はありません。

論理代数の次定理の基礎を整えるアルゴリズム:論理代数の関数 y (x b x 2, ..., x n)次の形式で表示される場合があります。

この定理を 3 つの異なる方法で実証してみましょう。

Zastosovuyu と論理代数の別の一般法則を拒否します。

適用5.15。図 1 にそのブロック図が示されているロボットレスロボットシステムの能力は重要です。 5.16、切断アルゴリズムにより高速化されました。

決断。 Vikorist の最短ルートの方法では、攻撃的な FAL を拒否します。

切断アルゴリズムを定義しましょう。

ここで、論理変数の置換と置換演算、代数乗算と加算、減算での論理積と論理和を紹介します。

適用5.16。重要なのはロボットレス システムの機能です。そのブロック図を図に示します。 5.17。 切断アルゴリズムを高速化します。

決断。最小カット法を使用して計算された論理代数関数は次のようになります。

ブロックをカットするアルゴリズムを実装します バツ 5:

代数論理のルールを使えば、viraz を拒否するのは簡単です。 最初の寺院でのヴィラーズ、簡単に言うと、ヴィコリストユチは寺院のためにワインを統治しました。

Todi FAL の時間ビュー:

このウイルスは、図の構造図によって示唆されています。 5.20。

また、論理的な変更を目に見えないロボットの信頼性に置き換えることができるように、信頼性の開発のためのスキームも作成されます。 r1、r2、r3、r4、r5そしてその変化は政府の信頼です q5. 3図。 5.20 を見ると、システムのブロック図が直並列回路に縮小されていることが明らかです。 目に見えないロボットの信頼性は、次の式を使用して計算されます。

公式は説明の必要はなく、構造図のすぐ後ろに書いてあります。

5.3.4. 直交化アルゴリズム

直交化アルゴリズムと解剖アルゴリズムにより、形式的な手順で論理変数の代わりに論理変数の代わりに、選言と論理積の代わりに代数加算と乗算を表す論理代数の関数を作成できるようになり、ロボット システムの信頼性が排除されます。 。 基礎アルゴリズムは、論理代数関数を直交論理和正規形 (ODNF) に変換することに基づいています。これは本質的に SDNF の略です。 まず第一に、方法論を策定し、一連の値を定式化し、それを適用します。

二 接続詞呼ばれています 直交、なぜならそれらは同じゼロだからです。 選言正規形呼ばれた 直交、なぜなら、それらの項はすべてペアごとに直交しているからです。 SDNF は直交しており、すべての直交関数からも求められます。

直交 DNF は、次の式を使用して導出できます。

これらの公式は、論理代数の別の法則とド モルガンの定理を使用することで簡単に説明できます。 直交選言正規形を削除するアルゴリズムにより、関数を再作成する手順が開始されます。 y (x 1、x 2、...、x n) ODNF:

関数 y (x 1、x 2、...、x n)ショートカットまたは最小限のカットという追加の方法を使用して DNF に変換されます。

直交選言正規形は、追加の式 (5.10) および (5.11) を使用して求めることができます。

ODNF の直交項をゼロに揃える機能は最小限に抑えられます。

論理的な変更は、システム要素のロボット (ビデオタイプ) の仮想性によって置き換えられます。

ウイルスが許された後に公表するという決定はまだ残っていますが、後の段階で削除されました。

実際の方法を見てみましょう。

適用5.17。重要なのはロボットレス システムの機能です。そのブロック図を図に示します。 5.17。 直交化方法を確立します。

決断。システムの各機能は、論理代数 (最小カット法) の適切な関数によって記述されます。

大幅 1個まで= ×1×2、最大2個= ×3×4, 3時まで= ×1×5×4, 最大 4 = x 3 x 5 x 2。 Todi ODNF は次のビューでサインアップします。

意義 、私= 1,2,3、式 (5.10) に基づくと、次のようになります。

置換式 (5.12)、省略:

論理変数を論理的可能性と、折り畳みと乗算の代数の帰結演算で置き換えることにより、ロボット システムの信頼性が排除されます。

答えは、アプリケーション 5.14 への執着を避けることです。

この例から、直交化アルゴリズムが前に説明した方法よりも生産性が高いことは明らかです。 の出版物の信頼性を分析するためのレポート ロジック ベースの方法。 論理的な方法には、他の方法と同様に長所と短所があります。 これらの利点については前述しました。 あなたはあまり良くないとしましょう。

論理世界メソッドの出力データは、システムの構造図の要素を無意識に操作した結果の一貫性です。 ただし、多くの場合、この貢ぎ物を放棄することはできません。 それは、要素の信頼性が不明であるためではなく、要素の動作時間が変化するためです。 同時に、代替のさまざまな保留、後遺症の証拠、要素の動作の不一致、異なるサービス分野での更新の証拠、およびその他のさまざまなケースがあります。

これらの欠点を示す例を見てみましょう。 システムの構成図を図に示します。 5.21 では、次の意味が採用されています。 x i- 0 から 1 までの範囲の値を持つ論理変数、要素の二次ビューと参照ビュー、 x i = 1, 2, 3.

この場合、論理変化はメイン要素の準備が完了するまでは dc 3 = 0、次の 1 時間は 1 になります。 (t-τ)、デ t- ギャップ。その長さは目に見えないロボットシステムの信頼性を示します。 時間 τ є 下落の大きさ、それが重要です р(τ)未知。 FALが強くてSDNFが多い人には無理です。 私たちが検討した論理的かつ科学的な方法に基づくと、ソフトウェアなしではロボット システムの信頼性を判断することはできません。

アクスルも典型的なストックです。 エネルギー システムは電圧レギュレータで構成されます。 R n と 2 つの並列運転発電機 G1 および G2。 システムのブロック図を図に示します。 5.22

ジェネレーターの 1 つを紛失して情報を失っても、ジェネレーターの 1 つは実行中です。 その激しさはますます高まっています。 発電機の一つが解放される瞬間まで、その発電機の強度は増加していた λ 、次に vidmovi の後 λ1 > λ2。 オスコルキ時間 τ є 下落の大きさ、そして Р(τ)未知。 ここでは常に置換の予約があるため、論理的な方法は無力です。 したがって、折り畳みシステムの信頼性を開発する際の実際的な停滞を軽減するために、論理的かつ革新的な方法が数多く設計されています。

5.4. 信頼性解析のためのトポロジカル手法

トポロジカル手法は、ステージのグラフまたはシステムの構造図の背後にある信頼性の指標を決定できるようにする手法であり、これらは加算されず無効化されません。 多くの著作がトポロジカル手法に特化しており、実際の実装のさまざまな手法が説明されています。 このセクションには、国に対する信頼を大幅に示すことができる方法が含まれています。

トポロジカル手法を使用すると、このような信頼性の指標を計算できます。

- Р(t)- 目に見えないロボットの一気に処理能力、時間 t;

- T1, - 空き時間の平均時間。

-kg(t)- 準備機能 (いつでもシステムの準備が整っているという確実性) t);

- 最大g= - 可用性係数;

T- 防水システムで使用するように設計されています。

トポロジカル手法には次の特徴があります。

計算アルゴリズムの単純さ。

高信頼性特性を決定する手順の高精度。

近い推定値の可能性。

さまざまな境界は、構造図 (更新されるシステムと更新されないシステム、予約されていないシステム、および任意の種類の予約または任意の多重度を持つ予約) であるように見えます。

このセクションでは、トポロジー手法の交換について検討します。

アクティビティの強度と折り畳みシステムの要素の刷新は一定の値です。

目に見えないロボットの能力や準備機能など、信頼性のタイミング指標は、ラプラスの再加工で示されます。

ステーションの多重接続グラフによって記述される折り畳みシステムの信頼性を分析する 1 時間以内の問題は、多くの場合網羅的ではありません。

トポロジカル手法のアイデアが登場しています。

測点グラフは、システムの機能を説明する方法の 1 つです。 V は微分方程式の種類とその量を示します。 要素の信頼性と耐久性を特徴付ける遷移の強度は、差動レベルの係数を示します。 ポチャトコフ氏の関心は、グラフのノードのコーディングに向いています。

縦棒グラフには、システムの信頼性に関するすべての情報が含まれています。 信頼性の指標はスタン番号のすぐ後に計算できることを覚えておくことが重要です。

5.4.1. システムレベルの値

アップデート中のシステムの信頼性は 私固定には瞬間がある tラプラスの再解釈は現代的な形式で書くことができます。

デ Δ(s)- ラプラスの再現に記録された、差分レベルのシステムの主なソース。 Δi(s)- システムのプライベート アカウント マネージャー。

観点 (5.13) から、次のことが明らかです。 円周率 stanіvの列からレベルが見つかると表示されます タイプ数値と数値の多項式、および係数 ビジ (j = 0,1,2,..., メートル) それ あい(私 = 0,1, 2,..., n-1).

まずは指定方法を見てみましょう 円周率駅のグラフにはそのようなシステムはなく、駅のグラフには駅間の毎日の推移が表示されます。 これらには、すべての余剰システム、整数および部分多重度での一般的なバックアップを備えた冗長システム、後で検出されたサービスデバイスを備えたあらゆる構造の冗長システムが含まれ、それらのゲートウェイを修復する必要があります。 割り当てられたシステム クラスまでは、メンテナンスの異なる規律を持つ同等のデバイスを備えた冗長システムが必要です。

システムの機能は差分レベルによって記述され、その数はグラフ内のノードの数と同じです。 これは、システムの主なソースが Δ(s)リテラル形式では多項式になります n第 3 段階、デ n- ステーションのカウント内のノードの数。 符号多項式に強い項がないことを示すのは簡単です。 そうです、なぜなら 次に関数のシニフィアン 円周率復讐の罪を犯した s仲間として、そうでなければ最終的なホモウイルス性 円周率(∞)ゼロ以上。 多数の修理が必要な場合、原因は故障です。

数値多項式の段階Δi ウイルスを知る:

m i = n - 1 – l i,

デ n- ステーションのグラフ内のノードの数。 私は- システムの穂軸ミルからミルまでの遷移数。これは、その機能の穂軸マインドによって決定されます。 私最短ルート。

システムのコブミルがミルである場合、すべてのデバイスが正常であれば、 私は- 数値は等しくなります 私、 それから。 私はで見つかったシステム デバイスの最小数に等しい 私。 したがって、数値計算機の多項式の段階は、 P i (秒)システムを再起動する 私-m 私はこの番号に留まるつもりです 私そういうコブマインド。 多くのトランジションの断片 私はおそらく 0、1、2、...、 n-1、次に多項式ステージΔi(s) スタンド (5.14) では値を取得することもできます 私は = 0,1,2,..., n-1.

折り畳みシステムの安全性問題の調査結果としてのLVM Vinikla。 これは、モバイル折りたたみシステムの機能を評価するのに役立ちます。

LVM は、確率的不確実性を念頭に置いて意思決定を行うための公理的な方法にまで拡張されます。 Vin を使用すると、証拠アプローチと実験の結果、つまり代替案の説得力のある特性を利用して、この重要性を軽減できます。

LVM のユーザーは、最も信頼できる情報システムを選択するという最上位のタスクに注目します。

情報システム (IS) のリスクがまったく示されていない場合でも、代替手段はたくさんあります。 リスクが最小限に抑えられるそのようなIVを知る必要があります。

ピド システムのリジークリソースリスクの合計が表示され、そこから計算されます。

デ リ- リジーク 私- 番目のリソース、 n– リソースの量。 スキン リソースは多くの安全でない状態 (OS) に関連付けられており、その実装により追加のリソースが発生します。

IS リソースのアプリケーションには、情報リソース、サービス、物理リソースおよびハードウェア リソース、ソフトウェアが含まれる場合があります。 情報リソースのアプリケーションの 1 つは、IS データベースである可能性があります。

ピド i 番目のリソースへの rizikもちろん、このリソースの安全でない側面の実装には多くのリスクが伴います。

デ r i j– 実装のrizik j不注意になってしまう 私番目のリソース、; ミ– 数多くの危険な状況 私番目のリソース

「DB」リソースに対する OS アプリケーションは、情報の機密性の侵害、情報媒体の出力による情報の損失の増加、およびアクセスの障害を意味します。

ピド j 番目の安全でないリソースの実装のリスクが i 番目のリソースになります剛性があるのが分かります P ijそしてバロスティ支出 C ijこの安全でないリソースの実装では、次のようになります。

![]() .

.

したがって、システムのリスクを評価するタスクは次の段階に分割できます。

1. システムリソースの構造の説明。

2. システムリソースの危険な状態の説明。

3. 妥当性の評価 P ij危険なプロジェクトの実施(危険なプロジェクトの実施に対する脅威の特定を含む)。

4. 経費の価値の評価 C ij危険なキャンプから。

logical-imovernis 法の基本規定

70 年代と 20 世紀の包装用の折り畳み技術システムの安全性を分析するための論理的かつ革新的な方法

私。 A.リャビニン。 この方法の主な考え方は、複雑な技術的、経済的、社会的システムおよびその他のシステムの信頼性を評価するための論理的かつ一貫したアプローチの採用にあります。

LVM は基本的な理解がある 危険なシステム і 不注意 - システムの容量が危険な状態になりつつあります。 システムの危険な状態の説明は、折り畳みから始まります。 不注意な状況のシナリオ (OS)、論理和と論理積のさまざまな操作が行われます。 心を動かす і 床の上で .

心とアイデアがシステムの 1 つまたは複数の要素からの入力としてどのように機能するか。 システムのスキン要素が割り当てられます 論理的な変更 Xのk() 2 つの可能な設定 (可用性/準備状況、準備状況/非利用可能性など) と、これらの設定に対して指定された国際パラメータ PKі q k =1-p k.

シナリオは、システムの安全でない状態を記述する論理関数、つまり論理代数 (FAL) の形成の基礎となります。

次のステップは、論理の代数関数を非常に単純な関数に変換することです。この関数は、安全でない状態の実装の信頼性の定量的評価を取得するために使用されます。

したがって、この方法は、一方ではシステムの多くの危険な側面を形式化するメカニズムを提供し、他方ではシステムのリスクを包括的に評価するためのアプローチを理論的に提供します。

さまざまなリソースを使用するシステムの場合、LVM は、リソースの種類ごとに危険な状態が実装される可能性の大きな推定値を削除する方法を使用して分析されます。 LVM のスキン リソースも、それなりにオクレマ システムと見なされます。

リソースにとって危険な状況の実装の手頃な価格を評価する問題の声明

与えられる:

1. 番号付きリソース 私危険な状況が見られた人 S ij. .で メートル- 可能なキャンプの数。

2. OSの構造と脅威(脅威)を引き起こす脆弱性 Xのk, .

知っておく必要があります:

バイラリティ P ij危険なプロジェクトの実施 S ij, .

決定アルゴリズム

レッスン 1. 危険な状況のシナリオ S ij.

Krok 2. ポブドバ論理関数代数 (FAL) ![]() 危険な状態のシナリオに基づいたさまざまな演算、結合および論理和を使用 S ij.

危険な状態のシナリオに基づいたさまざまな演算、結合および論理和を使用 S ij.

レッスン 3. 最も重要な機能の使用 (VF) ![]() 論理代数の関数の説明付き。

論理代数の関数の説明付き。

クロック 4. ロズラクノク・イモヴィルノスティ P ij追加のグローバル関数に対する安全でないタスクの実装。

スクラップの理論的根拠

現在、数理論理学と確実性理論は論理的等価計算に基づいています。 信頼性の理論により、システムの信頼性とセキュリティを正確に評価できるようになり、その構造が数理論理学の方法で記述されることが伝えられています。

スクラップの実際の使用における主な問題は、十分な量の FAL を完全代替への移行 (PPZ) 形式に変換することです。 この標準的および数学的原理の変換を完了するには、特別な理論的装置に目を向ける必要があり、その基本的な概念と定理については以下に概説します。

システムのスキン要素に同じものを与えることが重要です。 論理的な変更 Xのk、() 可能な 2 つの段階 (効率/準備、準備ができている/準備ができていないなど) と、これらの段階のグローバル パラメーターが指定されています。 PKі q k =1-p k :

また、誰もが思うことですが、手放さないように注意してください。 Xのkє は全体として独立しており、見てわかるように、システム動作の 1 時間の間隔では、要素の除算の法則の出力パラメータは変化しません。

ビラスマインド ![]() 呼ばれた 初歩的な接続詞

Kランク r。 どうやら、異なるランクの基本接続詞は次のように呼ばれるようです。 選言正規形

(DNF)。 機能とは何ですか

呼ばれた 初歩的な接続詞

Kランク r。 どうやら、異なるランクの基本接続詞は次のように呼ばれるようです。 選言正規形

(DNF)。 機能とは何ですか ![]() DNF に記録されており、皮膚の基本接続のランクが古い n、この場合、これは DNF と呼ばれます 完全に選言的な正規形

(SDNF)。

DNF に記録されており、皮膚の基本接続のランクが古い n、この場合、これは DNF と呼ばれます 完全に選言的な正規形

(SDNF)。

ビラスマインド ![]() 呼ばれた 初歩的な論理和

ランク r.

呼ばれた 初歩的な論理和

ランク r.

2 つの基本接続詞は次のように呼ばれます。 直交 , 彼らの収入はゼロに等しいためです (例: i)。

DNFと呼ばれます 直交選言正規形 (ODNF)、すべての項がペアごとに直交しているためです。

繰り返されるDNF(BDNF) は DNF と呼ばれ、スキンの論理的な変更が 1 回だけシャープ化されます。

ド・モルガンの法則逆計算の論理和の連鎖を通じて論理乗算を決定できるようにし、逆計算の論理作成の連鎖を通じて論理和を決定できるようにします。 さらなる臭いは、FAL を特別な形にするために使用されます。

і

і

世界水準の機能を搭載(VF) は真実の真実性 FAL と呼ばれます。

P(f(x 1 、 x 2 、…、 x h)=1 )

関数代数ロジキ、ショーは、ログニーのヘビの ymovirni 関数に不採算な関数と、名前を付けられたログニーの外科的算術演算を許可しました。 代替への移行形態 (FPZ)。

完全交換の穂軸形状(FPZ) は FPZ と呼ばれ、すべての論理変更の置き換えが同時に実行されます。

ブール値ストア機能 ![]() 議論の背後にある Xのk呼ばれた

議論の背後にある Xのk呼ばれた

ここで、記号「 」は論理演算「モジュール 2 ごとの合計」を示します。

関数 ![]() 呼ばれた 単調な

、どのセットでも同様です ( a 1 , …, a h) それ ( b 1 , …, b h)、 そのような 、 ( k=1,2,…,h) 結婚の地かもしれない f(a 1 , …, a h) f(b 1 , …, b h)。 以下の主な定理を見てみましょう。

呼ばれた 単調な

、どのセットでも同様です ( a 1 , …, a h) それ ( b 1 , …, b h)、 そのような 、 ( k=1,2,…,h) 結婚の地かもしれない f(a 1 , …, a h) f(b 1 , …, b h)。 以下の主な定理を見てみましょう。

定理1.引数の真実性に対する単調な FAL の真実性の妥当性への私的アプローチ Xのk引数の背後にある関数のブール差の妥当性よりも数値的に優れています。 Xのk:

定理2. ODNF で提示される十分な FAL の真理値は、この FAL のすべての直交項の真理値の合計と同じです。

,

,

デ ああ- ODNF の基本結合だけでなく、FAL もペアごとに直交します。

定理3.接続-交差の基礎における直交する非反復形式の論理和は、永久置換の穂軸の形式です。

Nina は、FPZ が「結合交差」に基づく完全選言正規形 (SDNF)、直交選言正規形 (ODNF)、および非反復 FAL (BFAL) であることを知っています。

FAL は FPPZ に提示されるため、同次関数への移行は次の規則に従います。

1. FPZ 内のスキンの論理的な変更は、ユニットのバランスによって置き換えられます。

![]() , ;

, ;

2. 連動機能は、ユニット間の差異とユニットの機能の同等性によって置き換えられます。

3. 論理乗算と加算の演算は、算術乗算と加算の演算に置き換えられます。

危険な状況のシナリオ

IV の安全でない状態の現在のシナリオは、今後の一連のイベントを見ることで表すことができます。

1. 最終段階のビジョン - 危険なキャンプ (vidmovi)、

2. 危険な状況の実現につながり、2 つ以上の開始ステップの組み合わせとして維持される中間ステップのビジョン。

3. 新たな脅威の検出。

安全でないもののために、私は特定の種の木を元気づけ始めます。

図では、 5.2 は、木の出現に近い危険なキャンプのシナリオを目的としています。

小さい 5.2. 木の尻はシステムの安全でないことを説明するのに適しています

ポブドフ代数の論理関数

このツリーの背後には、システムの安全でない状態への移行を記述する代数論理関数があります。

システムが安全でないものに移行するときの心境を説明するために、私は「」という概念のビコリストになります。 危険な操作の最短ルート 「(KPOF) これは、安全でない国からのシステムの移行を同時に確実にする最小限のシステム要素の組み合わせを意味します。

![]() ,

,

デ クウル– このパスを示す重要な数字はありません。

危険なキャンプにおける Umova システム移行すべての明らかな KPOF の論理和のビューを送信できます。

.

.

お尻。図のように木を成長させます。 5.2.

トーディ KPOF є: 、 、 、 。

システムの危険な状態への移行に関するウモフの見解は明らかです。

世界水準の機能を使用する

進行した段階でFALが除去された ![]() 、これは、システムの安全でない状態をすべての KPOF の論理和として説明します。次のステップは、結合対応関係に基づいて、FPPZ への FAL (SDNF、ODNF、および非反復 FAL) を再作成することです ( BFAL)。

、これは、システムの安全でない状態をすべての KPOF の論理和として説明します。次のステップは、結合対応関係に基づいて、FPPZ への FAL (SDNF、ODNF、および非反復 FAL) を再作成することです ( BFAL)。

FPZ に基づくユニバーサル機能の実装は、上記のルールに従って動作します。 この段階の結果は独自の機能です

危険な状態の実現の信頼性を評価する構造

値の置換 ![]() 高度な段階で取得された VF では、危険な状態が実現する可能性の評価を削除しています。 P ij.

高度な段階で取得された VF では、危険な状態が実現する可能性の評価を削除しています。 P ij.

お尻

危険な状況「IS データベース (DB IV) の機密性の侵害」を実装するリスクを評価するために、スクラップの例を見てみましょう。

クロック1。危険なリソースのシナリオの順序付け (図 5.3)。

小さい 5.3. OSシナリオ「DB IVの機密漏洩」

小さい 5.3. OSシナリオ「DB IVの機密漏洩」

ワニ2論理代数のポブドフ関数。 説明したシナリオに基づくと、論理関数は次のようになります。

F=X 1 X 2 X 3 X 4 X 5 X 6 X 7 X 8 X 9 X 10 X 11 X 12 X 13 X 14 X 15 X 12 X 13 X 14 X 15

木の後ろにある電源

システムの異なるビューの数が明らかに少ない場合には、ビュー ツリーの分岐と演繹的手法 (公式からプライベートへ) による論理的かつ論理的な方法が使用されます。 ビュー システムの理由を説明するビュー ツリーを確立すると、システム自体と要素の両方の合理的な専門家にとって、ビューの非表示ビューからプライベートに指定されたビューとその要素の操作モードへの移行が容易になります。 ビュー ツリーから論理ビュー関数に移動すると、ビュー システムの原因を形式的に分析できる可能性が広がります。 vidmov の論理関数を使用すると、指定された要素の周波数と密度に基づいて、システム要素の周波数と密度の分析的内訳の式を導き出すことができます。 信頼性指標の開発における分析式の分析は、結果の平均二乗偏差を推定する方法を使用して精度理論の公式を確立するための基礎を提供します。

複雑な概念としてのオブジェクトの主な機能は、実用性と効率性の合計です。  重要な外部流入の出現には何が潜むのか システムの基本的な機能の考え方は、システムの技術的設計とさまざまな時点でのその機能の分析に基づいて、特定のシステムの代表者によって定式化されます ニャーは助けを求めに行きます ヴィスロヴルヴァン.

重要な外部流入の出現には何が潜むのか システムの基本的な機能の考え方は、システムの技術的設計とさまざまな時点でのその機能の分析に基づいて、特定のシステムの代表者によって定式化されます ニャーは助けを求めに行きます ヴィスロヴルヴァン.

Vyslovlyuvannyaは、エンド、ミドル、ファースト、シンプル、フォールディングにすることができます。 言うのは簡単ですが、それら自体は論理和「ABO」としては見なされず、他のアプローチやステーションの論理和「I」としても見られないという結論に達します。 いくつかの式 (単純式と折り畳み式) の論理和である折り畳み条件は、下位レベルの接続と上位レベルの接続を接続する演算子「ABO」によって示されます (図 3.15、a)。 いくつかの式 (単純と折り畳み) を組み合わせた折り畳み条件は、下位レベルの条件と上位レベルの条件を接続する演算子「I」によって示されます (図 3.15、b)。

図3.15。論理回路の要素

図3.15。論理回路の要素

端がどのレベルで描画され、それが何であるか (身長、ウエスト、アプリケーションの種類、要素の種類) をコードで簡単に、またはより簡単に判断できるようにするには、手動でコーディングする必要があります。

理論的には、グラフ ツリーはリンク グラフと呼ばれ、閉じた等高線で構成されます。 種のツリーは論理ツリー (図 3.16) であり、サブシステム、サブシステム、または要素の弧が形成され、頂点は出力と結果 ї vidmov を接続する論理演算です。

小さい 3.16 vidmovの木の尻

ポブドフの魔女の木は、魔女のシステムに関する終了声明の策定から始まります。 システムの安全性を特徴付けるために、端末回路がステージに持ち込まれます。これにより、精神的な作業を超えていると考えられる 1 時間間隔で機能が中断されます。 準備状況の特徴付けについても同様です。

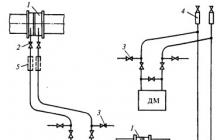

バット8。 図 3.17 に示す境界図のビューのツリーを作成します。

図3.17。測定方式

変電所 Uі Z変電所の外のグラブ あ。 ビューのツリーの最後にはビュー システムがあります。 このアイデアは、以下にあるアイデアとして定義されます。

1) どの変電所か U、または変電所 Z私はいつも食べ物に費やしています。

2) 変電所全体の拡張に伴うプレッシャー Uі Z 1 つの回線で送信されます。

最終段階の意味とシステムの原理図に基づいて、(最終段階から下位の) ビューのツリーが表示されます (図 3.18)。 種系統樹のメタ分析は、終末期の可能性を判断することを目的としています。 外部システムの末端部分の断片、解析により可能 R(F).

既知の基底を分析し多重度を展開する方法 最小限のカット。 ペレチンこのような要素の欠如を呼び、その総量がシステムの表面に現れる可能性があります。 最小限のオーバーカットとは、液体要素を除去できないような要素の欠如であり、そうでない場合、ワインは脆くなくなります。

根尖(端)セクションから 1 レベル下に移動し、3 つのカットの基礎を示す「ABO」関節を通過します。 P}, {Q}, {R} (R、Q, R- Podii vidmov)。 これらのカットのスキンは、道路に直接つながる論理ノードのタイプに応じて、より多くのカットに分割できます。また、カットの数が多数のセクションで構成されていることがわかります。

図3.18。図の図に従ったシステム ビューのツリー。 3.17:

- さらに分析できるサブシステムの種類。

たとえば、(Q) ウェブはカット (3、 T)、 それから Tカットに分かれています( X、Y)、結果として 1 つのカットが置き換えられます (3, T) 2 つあります: (3, バツ}, {3,U}.

ステップの皮膚に複数の切り込みが見られます。

最小限のカットが見られます (3,4,5)、(2,3)、(1,3)、(1,2)。 レチン (1、2、3) は最小ではなく、フラグメント (1、2) は同じレチンです。 残りの段階では、面のないカットがすべて要素から形成されます。

ザブダーニャ

ロボットのないロボットの世界を計算する パソコン論理ムーバー方式を使用し、6.4 節で指定された構造とパラメータを持つシステム。 除去を調整する 項目 6 から取得した境界推定の結果。

理論の要素

x=(x 1 ,..., x n) - システムの状態を特徴付ける n 次元ベクトル de とします。 x i- ブリョワ・ズミナ: x i= 1、ヤクチョ 私-i サブシステムは効率的であり、それ以外の場合は i, x i = 0 です。

システムに適切なパフォーマンス基準を入力したら、システムの効率を表すブール関数を指定できます。

システムは原始的なものであるため、R (x) = 1。 システムと同様に R(x)=0。

システムは目撃者の近くにあります。 理想的なシステムだからです。

ここで、R(x) は効率の関数、は外観の関数です。 バツ。

最も重要な機能に移りましょう。

ここ R- ロボットレスロボットシステムの能力 і Q- ビデオ システムの信頼性は、次のような場合に使用することを目的としています。 x i前例を確認します 私番目の要素 (サブシステム) Rі Qここでは、それと同じ瞬間を対象としています。 R(x i) た q(xi) - 目に見えないロボットと目に見えない要素の信頼性。

システムの構造は単調と呼ばれ、関数については 処方箋) 次のように考えてください。

a) R(1)= 1 de 1 =(1 ,...,1);

b) R(0) = 0、de 0 = (0, ..., 0);

V) R(バツ) ≥R(y)、ヤクチョ x ≧ y、

de umova (c) は集合体として理解されます P頭脳 x i ≧у i.

このようなシステムの信頼性を評価するには、最小カット法や最小カット法、論理確率法などが使用されます。

単調な構造には、未知の構造だけでなく、逐次並列構造や並列逐次構造も見ることができます。 , たとえば、「Mistkovi」など。

決断の尻

目に見えないロボットの信頼性の正確な値を取得できる論理仮想手法の使用は、図に示されているローカル構造の適用で見ることができます。 6.1.

関数 R (バツ)最小限のステップなしで論理和正規形 (DNF) で表現可能 (div. 6.2)

R(x) = x 1 x 4 V ×1×3×5 V ×2×5 V ×2×3×4

デ x i -ブール値。効率係数を意味します。 i番目要素。 ブール関数の行列形式 処方箋)図 7.1 に示します。

計算用 Rz必要 処方箋)直交形式の税金 Rort, トブト。 一見顔の見えない、滲まない間が存在する。

Іは図の行列と一致します。 7.1 最大:

計算には十分 (7.1) x iと置換する ぴー 、1 - p i に、結合 - tvir および論理和 - すみで。 それを獲得したので、私たちはそれを拒否します。

さあ行こう p私 = p=0.8トーディ、

結果との違いは 6.3 項から取得されます。 はい:

0,9069<0,9611<0,9692

書誌リスト

1. コズロフ B.A.、ウシャコフ I.A. 無線エレクトロニクスおよび自動化機器の信頼性の開発に関するアドバイス。 - M.: Rad.radio、1975. - 472 p.

2. イウドゥ K.A. コンピューティング マシンおよびシステムの信頼性、制御、診断。 - M.: Vishch.shk.、1989. - 216 p.

3. 技術システムの信頼性: Dovidnik/Yu.K. ベリャエフ、バージニア州 ボガティロフ・タイン。 編あたり。 I.A. ウシャコワ。 - M.: ラジオと通信、1985 年。 - 608 p.

4.ドルジニンG.V. 自動生産システムの信頼性。 - 4種類。 - M.: Energoatom-vidav、1986年。 - 480 p。

5. ケーガン B.M.、ムクルトゥミャン I.B. EOM 操作の基本。 - M.: ヴィシュチャ学校、1988. - 432 p.